Qzone

Qzone

微博

微博

微信

微信

01、全球漏洞管理体系的“至暗时刻”

2026年4月,一则来自美国国家标准与技术研究院(NIST)的公告,在全球网络安全界投下了一颗炸弹。NIST正式宣布,将对其运营长达26年的国家漏洞数据库(NVD)进行重大改革:放弃对所有通用漏洞披露(CVE)进行全面分析的长期目标,转而采用基于风险的分级评估模型,仅优先处理三类“高优先级”漏洞。

这一决定的背后,是令人触目惊心的数据:2020年至2025年间,全球CVE提交量暴涨了263%,相当于每两年翻一番。2026年第一季度,这一数字同比再涨33%。面对如洪水般涌来的漏洞,NIST即便在2025年处理了创纪录的42000个CVE,仍无法跟上提交速度,积压未处理的漏洞已超过3万条。人力不足的困境,迫使这个曾被全球安全团队认可的权威数据库,不得不收缩战线。

这意味着什么?从4月15日起,只有被列入美国网络安全和基础设施安全局(CISA)已知已利用漏洞(KEV)目录、影响联邦政府软件或属于关键基础设施软件的CVE,才能获得NIST的完整分析和CVSS严重性评分。其余海量漏洞将被标记为“未计划分析”,它们只有一个编号和描述,没有评分,没有受影响产品的结构化信息。

依赖NVD进行自动化漏洞扫描和优先级判定的安全团队,一夜之间发现自己站在了巨大的盲区面前。同一个漏洞,在Snyk、GitHub、Dependabot等不同数据供应商那里可能得到截然不同的评分,甚至直接被忽略。“哪个才算数?”的混乱问题将频繁地出现。

全球漏洞管理的基石,正在变成一个“有洞的筛子”!

02、破局者登场:OpenCloudOS社区的“动态分级”答卷

正当全球安全生态为NVD的收缩而焦虑时,中国开源操作系统社区传来了一个强有力的回应。近日,OpenCloudOS开源操作系统社区安全SIG发布了国内首个面向真实业务风险的动态漏洞分类分级体系EARS V1(Exploitability and Attack Risk Scale,漏洞可利用性与攻击风险等级 V1)。

EARS V1的诞生,并非意图取代国际通行的CVSS评分体系,而是直指当前漏洞治理在静态评分与动态风险之间的巨大鸿沟。它是一套以“实战化风险判断”为核心的评级体系,旨在通过综合分析漏洞利用条件、在野攻击态势与真实环境可达性,将动态威胁情报深度纳入评级体系,反映漏洞对业务的真实影响与实时威胁,从而实现从“看分值“到“看风险”的漏洞治理进阶。

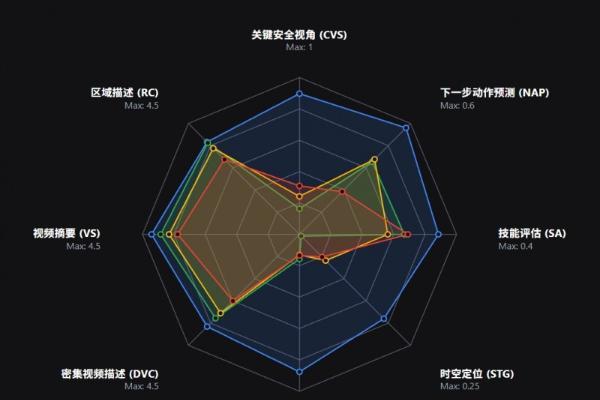

OpenCloudOS社区建立的这套方法论,其精髓在于“四维动态评估矩阵”。这不是对CVSS分数的简单加权平均,而是一个相互校验、层层递进的动态研判模型。

第一层:技术严重性——尊重科学基准。EARS V1全面采纳CVSS v3/v4的基础指标作为客观、可比较的技术基准。它如同客观的“体检报告”,但社区清醒地认识到,同一份报告在不同系统环境下的“临床意义”可能天差地别。因此,CVSS评分是参考,而非最终判决。

第二层:场景化可行性分析——评估真实攻击门槛。这一层超越了CVSS的通用描述,社区通过深入OpenCloudOS的具体环境进行多维评估:漏洞涉及的服务在默认安装中是否启用?攻击路径是否被默认安全策略所缓解?在典型服务器生产环境中,利用所需的权限是否容易达成?经过这层筛选,许多理论高分漏洞因其极高的实际利用门槛,紧急程度会被合理下调。

第三层:业务影响研判——明确实际危害类型。事实上,并非所有漏洞的后果都一样严重。因此,EARS V1将危害明确分为“从远程代码执行(RCE)、容器逃逸到本地拒绝服务”等8种类型。这一研判帮助用户清晰分辨:一个漏洞到底是能导致系统被完全接管,还是仅造成局部功能中断,从而将宝贵的修复资源精准投向威胁最大的目标。

第四层:威胁情报驱动——AI Agent动态感知实时威胁。这是将静态评估转化为动态风险管理的关键。系统通过AI Agent广泛感知互联网及多方信源的威胁情报。如果一个漏洞长期无任何在野利用迹象,其优先级可动态下调;反之,若短期内出现攻击证据或漏洞利用代码(PoC),其威胁等级将被实时上调,确保响应始终与最新威胁同步。

技术严重性提供基础参考,利用前提条件衡量攻击门槛,利用结果区分危害类型,在野利用可能性反映实时威胁。四个维度并非简单叠加,而是构成一个持续校验、动态平衡的模型,最终输出一个更贴近真实业务风险的结论。

03、实践答卷:以精准治理夯实产业安全根基

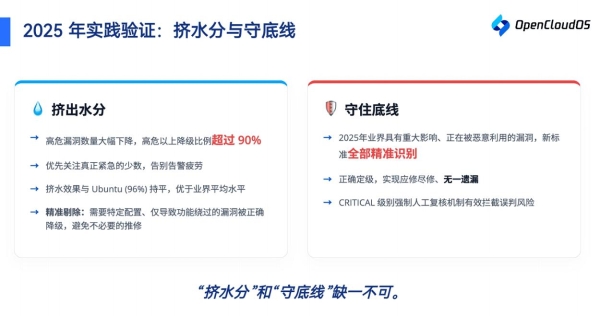

据OpenCloudOS社区在2025年全量漏洞数据的验证结果显示,EARS V1取得了显著成效:高危漏洞“水分”挤出率超90%,重大威胁无一漏网,实现了漏洞的精准识别、正确定级、应修尽修。这意味着安全团队可以将有限的精力,从应对海量“高危”告警的“疲于奔命”,转向对真正威胁的“精准制导”。

EARS V1的发布,对国产操作系统乃至整个国内信创领域,具有深远而重大的意义。

一方面,这是应对“供应链安全”挑战的主动应对。当前,关键信息基础设施国产化进程加速,但国产软硬件产品的漏洞安全难题日益突出。NVD的收缩进一步加剧了外部依赖的风险。EARS V1的推出,标志着中国开源社区开始构建不依赖外部、具备内生韧性的漏洞治理能力,是夯实自主可控安全基石的必经之路。它帮助国产操作系统生态在漏洞情报的获取、分析和响应上,逐步建立自主的“免疫系统”。

另一方面,这是引领漏洞治理“范式升级”的产业觉醒。长期以来,国内安全生态在一定程度上跟随国际标准。EARS V1的出现,不是被动的规则适应,而是基于自身海量业务场景验证的、面向真实风险的实践创新。它呼应了国内产业界从“被动响应”到“主动防御+智能预测”的进化需求,为整个行业提供了一套可参考、可落地的动态风险评估框架。

04、携手生态,迈向智能治理新阶段

OpenCloudOS社区的探索并未止步。未来,社区计划引入更多AI能力辅助风险分析,例如利用AI深入解读漏洞公告、分析源代码以理解潜在利用路径,实现动态优先级的智能演算。

目前,OpenCloudOS社区与中科方德、新华三、海光、沐曦、龙芯、飞腾、进迭时空、腾讯云、东华软件、奇安信、绿盟、作业帮、山东大学、中南民族大学、Circle Linux社区及国内头部金融企业等伙伴携手,不断完善这一基于真实风险与动态证据的治理框架。这种开放协同的模式,旨在打破企业与企业、领域与领域之间的壁垒,共建跨界的“联动防御”生态。通过协同实现能力互补、信息共享与联合响应,共同提升我国基础软件的整体安全水位。

05、结语

NVD的“收缩”是一次压力测试,暴露了全球漏洞管理体系的结构性危机。而OpenCloudOS社区EARS V1的“进击”,则是一次宝贵的产业觉醒与实践回应。它不仅仅是一个技术标准,更是一种治理思维的积极转变。

在全球网络安全博弈日益复杂、供应链安全成为核心议题的今天,国产操作系统领域通过这样的创新,正在将安全主动权牢牢掌握在自己手中。从“有洞的筛子”到“精密的风险筛”,这场由国内开源社区引领的漏洞治理范式革命,或许正是中国信创产业走向更智能、更高效、更自主安全新阶段的关键一步。

TOM2026-05-06 18:0405-06 18:04